MobSF Mobile Security Framework

Flere verktøy er tilgjengelige for å analysere iOS-apper og IPA-filer, og dekker ulike behov som penntesting, analyse av skadelig programvare og sikkerhetsvurderinger. Blant disse verktøyene skiller Mobile Security Framework seg ut som en omfattende løsning, og tilbyr detaljert innsikt i IPA-filer. Med MobSF kan brukere generere omfattende rapporter som gir innsikt i ulike aspekter ved IPA-filen, inkludert funksjonskall, sårbarheter og potensielle risikoer som kan kompromittere enhetens sikkerhet. Disse rapportene presenteres i et lettforståelig format.

Hva er MobSF Mobile Security Framework?

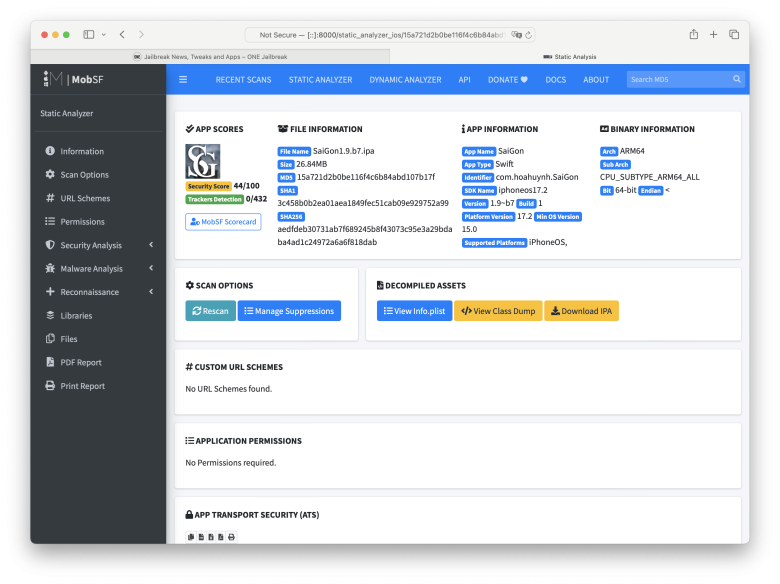

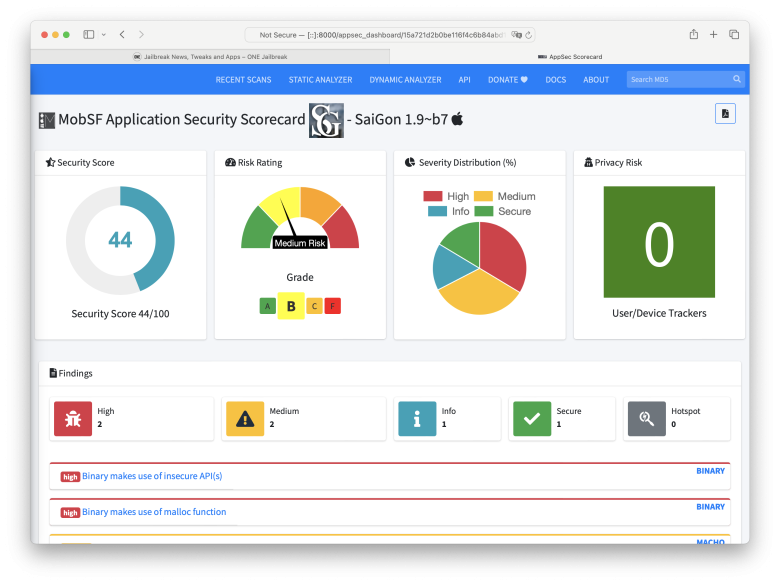

Mobile Security Framework (MobSF) er en avansert og omfattende løsning for sikkerhet for mobilapplikasjoner, som omfatter automatisert iOS-penntesting, analyse av skadelig programvare og sikkerhetsvurderingsfunksjoner. Med MobSF får brukerne tilgang til en robust pakke med verktøy som er utviklet for å legge til rette for statisk og dynamisk analyse, og som dekker et bredt spekter av sikkerhetsbehov.

MobSF fungerer som et allsidig verktøy, ideelt for ulike applikasjoner som sikkerhetsvurderinger av mobilapplikasjoner, penetrasjonstesting, analyse av skadelig programvare og personvernvurderinger. Dens statiske analysator støtter populære binærfiler for mobilapper som IPA, i tillegg til kildekodeanalyse, noe som muliggjør grundig undersøkelse av sårbarheter og svakheter i applikasjoner.

Samtidig utvider Dynamic Analyzer støtten til iOS-apper, og tilbyr et dynamisk testmiljø for interaktiv instrumentert testing, analyse av kjøretidsdata og overvåking av nettverkstrafikk. Denne omfattende tilnærmingen sikrer en grundig evaluering av et programs sikkerhetsstatus på tvers av ulike stadier av utvikling og distribusjon.

En av MobSFs bemerkelsesverdige styrker ligger i dens sømløse integrasjonsmuligheter med DevSecOps eller CI/CD-pipelines. Gjennom REST API-er og CLI-verktøy integreres MobSF uanstrengt i eksisterende arbeidsflyter, noe som gir team mulighet til å integrere robuste sikkerhetsvurderinger i utviklingsprosessene sine med minimal friksjon. Denne integrasjonen forbedrer sikkerhetspraksisen ved å muliggjøre automatiserte sikkerhetskontroller og sikre kontinuerlig overvåking gjennom hele programvareutviklingens livssyklus.

Den nyeste versjonen av Mobile Security Framework (MobSF) introduserer en rekke forbedringer på tvers av ulike fronter. Viktige oppdateringer inkluderer integreringen av en iOS Dynamic Analyzer med Corellium-støtte, et fornyet Dynamic Analysis-oppsett som passer for både Android- og iOS-plattformer, og avdukingen av eksponerte iOS Dynamic Analysis REST API-er.

I tillegg er en rekke nye Frida-skript lagt til for å forbedre funksjonaliteten til Android- og iOS-dynamiske analysatorer, i tillegg til betydelige forbedringer i Frida-støtte, som spenner over injisert Frida-kodevisning, injeksjon, spawn, attach og sesjon.

Blant andre forbedringer forbedrer oppdateringen Android API-analyseregler, introduserer Apksigner.jar-fallback for signaturparsing, effektiviserer MobSF-skanningens REST API og legger til støtte for analyse av iOS-rammeverk. Forbedringer av brukergrensesnittet er også fremtredende, med endringer som tar sikte på å forbedre utnyttelsen av plass i både AppSec-dashbordet og Static Analysis-grensesnittet.

I tillegg har denne versjonen Corellium Reverse SSH-tilkoblingskompatibilitet, forbedrede ARC- og Stack Canary Checks i Mach-O Parsing og støtte for Frida RPC Hooks. Ytterligere forbedringer omfatter Runtime Executable Tampering Detection, omfattende dokumentasjon for iOS Dynamic Analysis REST API og forbedrede muligheter for eksport av globale datatabeller i forskjellige formater som PDF, CSV og XLS.

Videre introduserer oppdateringen støtte for å analysere uavhengige bibliotekfiler fra APK-er/IPA-er, refaktorerer relative stihjelpere for bibliotekanalyse og gjenoppretter RELRO-sjekker for Android, samtidig som den inkluderer Dart-binærsjekker for å redusere falske positiver fra Flutter.

Den forbedrer også kontrollene av fjernede feilsøkingssymboler for ELF og MachO ved hjelp av innebygde OS-verktøy, og slår sammen iOS Framework og Dylib Analysis. Det er verdt å merke seg at det er betydelige ytelsesforbedringer i generering av statisk analyserapport, spesielt for APK-er/IPA-er med store datasett.

MobSF Beyta inkluderer diverse feilrettinger, som å adressere problemer knyttet til parsing av DSA Public Key-parametere for fingeravtrykkberegning, og rette opp sårbarheter for vilkårlig filskriving på Windows med apktool. Totalt sett betyr denne versjonen et betydelig sprang fremover i MobSFs muligheter, og omfatter et bredt spekter av forbedringer som tar sikte på å styrke sikkerheten til mobilapplikasjoner.

Slik installerer du MobSF på macOS

For å bruke MobSF Mobile Security Framework på skrivebordet ditt, er det viktig å ha Python og pip installert. Det er verdt å merke seg at MobSF-avhengigheter spesifikt krever Python versjon 3.10 til 3.1. For å effektivisere installasjonsprosessen er et dedikert installasjonsskript tilgjengelig, slik at du kan bekrefte kompatibilitet og installere alle nødvendige komponenter sømløst.

Info: For Windows-brukere er det lagt til en egen setup.bat-fil, som forenkler installasjonsprosedyren ytterligere. Ved å kjøre dette skriptet kan brukerne sørge for at MobSF er riktig konfigurert og klar til bruk på systemene deres.

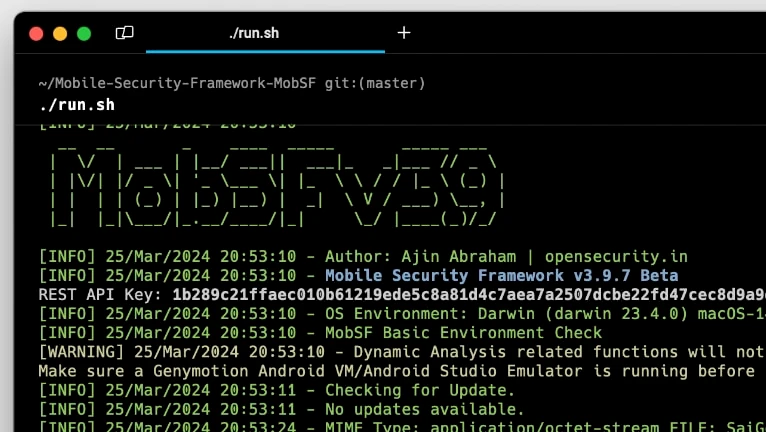

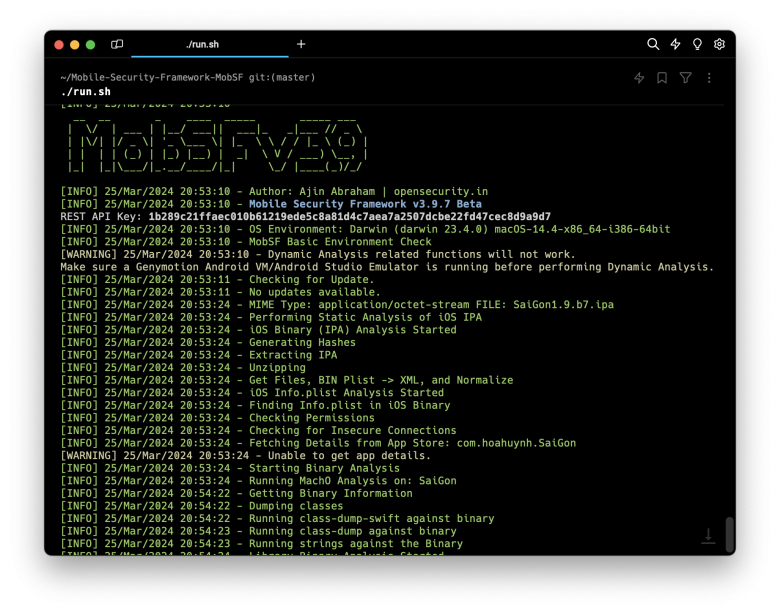

Trinn 1. Åpne terminalappen, klon depotet til lokal lagring, og naviger inn i det.

git clone https://github.com/MobSF/Mobile-Security-Framework-MobSF && cd Mobile-Security-Framework-MobSFTrinn 2. Legg til tillatelse til å kjøre run.sh- og setup.sh-filene.

chmod +x ./run.sh && chmod +x ./setup.shTrinn 3. Kjør setup.sh-skriptet for å installere manglende komponenter.

./setup.shTrinn 4. Kjør run.sh-skriptet for å kjøre MobSF-applikasjonen.

./run.shTrinn 5. Åpne URL-en i nettleseren din for å se MobSF-dashbordet.

http://[::]:8000