Oppdag Pegasus-spionprogrammer på iPhone

Pegasus, fra NSO Group, står som et sterkt eksempel på skjult overvåkingsteknologi. Den er konstruert for å diskret infiltrere iOS- og Android-mobilenheter, og er et eksempel på skjæringspunktet mellom innovasjon og inntrenging. Selv om Pegasus opprinnelig ble ansett som et verktøy for å bekjempe kriminalitet og terrorisme, har den funnet ondsinnede bruksområder i hendene på en rekke regjeringer over hele verden. Under dekke av nasjonal sikkerhet har den systematisk blitt brukt til å spionere på journalister, advokater og politiske dissidenter.

NSO Groups Pegasus demonstrerte evnen til å ta kontroll over målrettede enheter uten å kreve handling fra brukernes side. Ved å utnytte både nulldagssårbarheter og nullklikks-utnyttelser, injiserte de skadelig programvare i ofrenes enheter, og muliggjorde dermed full overvåking. Dette inkluderte uautorisert tilgang til og henting av sensitive data som bilder, GPS-koordinater, tekstmeldinger, e-poster og mer, noe som ytterligere understreket omfanget av dens invasive evner. Pegasus ble berømt fordi den ble brukt mot sivile over hele verden.

Pegasus ble brukt av myndighetskunder for penger, og ble utviklet for å «samle inn data fra mobilenhetene til spesifikke personer som mistenkes for å være involvert i alvorlig kriminell aktivitet og terrorisme». Pegasus kan skryte av en rekke sofistikerte funksjoner som muliggjør fjerninstallasjon på smarttelefoner uten at enhetseieren trenger å gjøre noe.

Når den er distribuert, gir den klienter full kontroll over den målrettede enheten, og letter tilgang til meldinger fra krypterte plattformer som WhatsApp og Signal, bilder, samtalehistorikk, kontakter og plassering, samt muliggjør aktivering av mikrofon og kamera.

NSO Groups Pegasus ble omhyggelig konstruert for å unngå å bli oppdaget av både brukere og forskere. Til tross for den diskrete designen, etterlater programvaren seg subtile spor som kan tyde på at den er installert på enheten. Amnesty International Security Lab lanserte MVT som lar brukere oppdage om Pegasus-spionprogrammet var installert på iPhone eller Android.

Slik oppdager du Pegasus-spionprogrammer på iOS

For å finne ut om Pegasus-spionprogrammet er installert på iPhonen din, er det nødvendig å først lage en sikkerhetskopi av enheten. Deretter blir det viktig å bruke et verktøy som MVT for å avgjøre om det finnes NSO Groups spionprogramvare på iPhonen din.

MVT bruker diverse indikatorer som skadelig programvare, relasjoner, medfølgende filer, domenenavn og Apple-ID-er knyttet til kompromittering av enheten din, samt overvåking av kjørende prosesser for effektivt å oppdage installasjonen av Pegasus. MVT bruker pegasus.stix2- indikatoren for å identifisere og oppdage Pegasus-spionprogrammer fra iPhone-sikkerhetskopifilen din.

Merk: Krypterte iOS-sikkerhetskopier inneholder flere interessante poster som ikke er tilgjengelige i deres ukrypterte motparter. Disse omfatter viktige data som Safari-historikk, Safari-status og annen relevant informasjon, noe som forbedrer den rettsmedisinske analysen.

Følg disse trinnene for å oppdage Pegasus-spionprogrammer på iOS:

Trinn 1. Installer Mobile Verification Toolkit på datamaskinen.

Trinn 2. Koble iPhonen til datamaskinen din via en USB-kabel.

Trinn 3. Lag en iPhone-sikkerhetskopi (kryptert) ved hjelp av iTunes eller kommandolinjeverktøy.

Trinn 4. Åpne ditt foretrukne terminalprogram.

Trinn 5. Kjør følgende kommando for å dekryptere iOS-sikkerhetskopien .

mvt-ios decrypt-backup -d $decrypted_backup_directory $backup_directoryTrinn 6. Skriv inn passordet for kryptering av iOS-sikkerhetskopifilen.

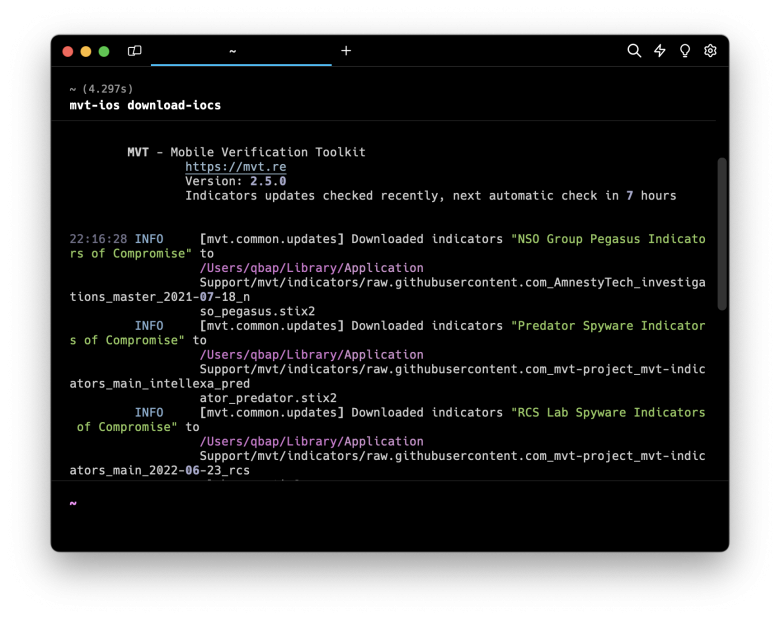

Trinn 7. Oppdater MVT-indikatorer til den nyeste versjonen.

mvt-ios download-iocsTrinn 8. Skann iOS-sikkerhetskopien med MVT for å finne ut om Pegasus-spionprogrammet ble installert.

mvt-ios check-backup -o $mvt_output_directory $decrypted_backup_directoryTrinn 9. Se kommandolinjeteksten for status for Pegasus spionprogramvaredeteksjon.

Trinn 10. For videre analyse kan du navigere gjennom $mvt_output_directory-filene.