Hoe installeer ik Mobile Verification Toolkit (MVT)?

De Mobile Verification Toolkit (MVT) is een waardevolle tool voor het stroomlijnen van de consensuele forensische analyse van iOS-apparaten, waardoor het mogelijk wordt om compromitterende indicatoren te identificeren. Deze innovatieve toolkit van Amnesty International Security Lab is ontstaan in het kader van het Pegasus Project. MVT speelde met name een cruciale rol bij het blootleggen van Operatie Triangulatie en de bijbehorende 0-day-exploits voor iOS.

Key Takeaways

- MVT is de beste software om te detecteren of uw iPhone is gecompromitteerd door spyware zoals NSO Group Pegasus, Predator Spyware, Operation Triangulation, etc.

- Gecodeerde back-ups bevatten extra gegevens, zoals de Safari-geschiedenis, Safari-status en andere relevante informatie, waardoor de forensische inzichten worden verbeterd.

Overzicht

Mobile Verification Toolkit (MVT) is een set hulpprogramma's voor het automatiseren van het verzamelen van forensische sporen, essentieel voor het identificeren van potentiële inbreuken op iOS-apparaten. Deze toolkit is van onschatbare waarde bij het beoordelen of een iPhone het slachtoffer is geweest van hacking of ongeautoriseerde toegang. Door MVT te gebruiken, kunnen gebruikers de beveiligingsstatus van hun iOS-apparaten efficiënt analyseren en vaststellen, waardoor ongeautoriseerde activiteiten snel kunnen worden gedetecteerd en aangepakt.

Deze tool is ontworpen om de Pegasus te identificeren die door overheden wordt gebruikt om volledige controle over elk iOS-apparaat te krijgen zonder medeweten van de gebruiker door gebruik te maken van 0-day- en 0-click-exploits. MVT maakt het gebruik van openbare indicatoren van compromittering (IOC's) mogelijk om scans uit te voeren op mobiele apparaten en mogelijke sporen van targeting of infectie door erkende spywarecampagnes te identificeren.

Deze functionaliteit wordt uitgebreid met de integratie van IOC's die zijn gepubliceerd door vooraanstaande instanties zoals Amnesty International en andere gerenommeerde onderzoeksgroepen. Gebruikers kunnen de Mobile Verification Toolkit (MVT) gebruiken om hun forensische analyse te verbeteren, waakzaam te blijven tegen bekende bedreigingen en de algehele beveiliging van mobiele apparaten te verbeteren.

Mobile Verification Toolkit (MVT) beschikt over een dynamisch scala aan mogelijkheden die voortdurend evolueren om te voldoen aan de eisen van forensische analyse. Deze omvatten het decoderen van versleutelde iOS-back-ups, de nauwgezette verwerking en parsing van records afkomstig uit een groot aantal iOS-systeem- en app-databases, logs en systeemanalyses.

Bovendien breidt MVT zijn functionaliteit uit naar het extraheren van geïnstalleerde applicaties van Android-apparaten, het verzamelen van diagnostische informatie van Android-apparaten via het adb-protocol en het vergelijken van geëxtraheerde records met een verstrekte lijst met schadelijke indicatoren in STIX2-formaat.

Nieuw

- Converteer tijdzone-afhankelijke datum- en tijdwaarden automatisch naar UTC.

- Werkt de SMS-module bij om de nieuwe tekst van Apple-meldingen te markeren.

- Vereist de nieuwste versie van cryptografie.

- [auto] Werk iOS-releases en -versies bij.

- Verbeteringen voor de SMS-module.

- Voeg uri=True toe aan mvt/ios/modules/base.py.

- Circulaire verwijzing in serialisatie van SMS-modules.

- dumpsys_accessibility.py: Spelling van toegankelijkheid correct.

Daarnaast genereert MVT JSON-logs met geëxtraheerde records, en creëert het ook aparte JSON-logs die specifiek alle gedetecteerde schadelijke sporen markeren. De toolkit biedt daarnaast de mogelijkheid om een uniforme chronologische tijdlijn te genereren die alle geëxtraheerde records omvat, naast een speciale tijdlijn die de aanwezigheid van gedetecteerde schadelijke sporen benadrukt.

Let op: om MVT op macOS te kunnen gebruiken, moeten Xcode en Homebrew geïnstalleerd zijn.

MVT ondersteunt iTunes-back-ups en systeemdumps vanuit een jailbreakomgeving. In de meest recente versie van macOS worden deze back-ups rechtstreeks vanuit Finder gestart in plaats van iTunes. Hoewel back-ups slechts een gedeeltelijke weergave bieden van de bestanden die op het apparaat zijn opgeslagen, blijken ze vaak voldoende te zijn om bepaalde verdachte artefacten te detecteren.

Opvallend is dat versleutelde back-ups, waarvoor een wachtwoord nodig is voor toegang, extra interessante gegevens bevatten die niet beschikbaar zijn in hun ongecodeerde tegenhangers. Deze omvatten belangrijke gegevens zoals de Safari-geschiedenis, Safari-status en andere relevante informatie, wat de forensische inzichten die uit de analyse kunnen worden verkregen, verbetert.

Met MVT kunt u informatie uit het iDevice extraheren en een compleet overzicht krijgen. Dit omvat het maken van een tijdlijn die elk proces en elke app die op het systeem draait, nauwkeurig vastlegt. Daarnaast biedt MVT inzicht in diverse parameters, zoals het totale aantal berichten, apparaat-ID's zoals ID, ECID, GUID, ICCID, MEID en IMEI, en een lijst met geïnstalleerde apps. Bovendien werpt het licht op systeemcomponenten die door apps worden gebruikt, zoals de microfoon, en biedt het een grondige analyse van de activiteit en configuratie van het apparaat.

Ondersteunde spywaredetectie

- NSO Groep Pegasus

- Predator-spyware

- RCS Lab-spyware

- Stalkerware

- Surveillancecampagne

- Quadream KingSpawn

- Operatie Triangulatie

- WyrmSpy en DragonEgg

Hoe MVT te installeren

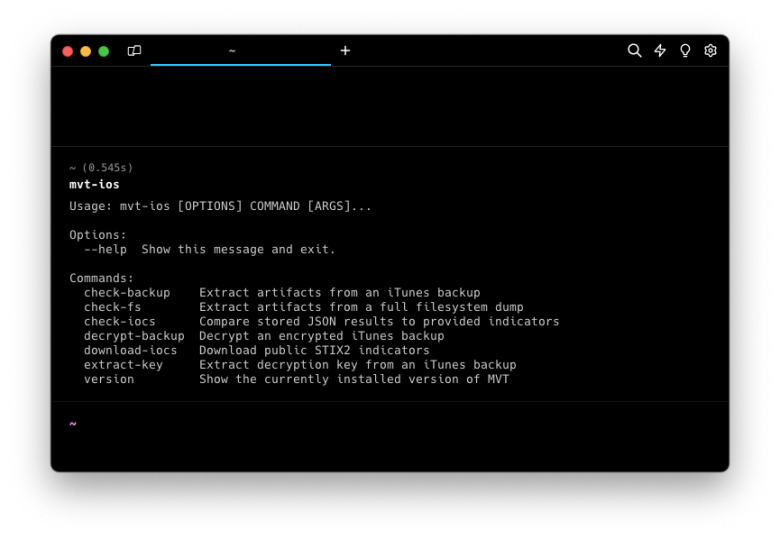

Mobile Verification Toolkit (MVT) kan worden gedownload via PyPI. Deze gestroomlijnde methode is zowel toepasbaar voor Windows-, Linux- als macOS-gebruikers die het hulpprogramma willen installeren. MVT biedt twee opdrachten: mvt-ios en mvt-android, die vanaf de opdrachtregel kunnen worden uitgevoerd.

brew install python3 libusb sqlite3

pip uninstall urllib3

pip install urllib3

export PATH=$PATH:~/.local/bin

pip3 install mvt

Usage:

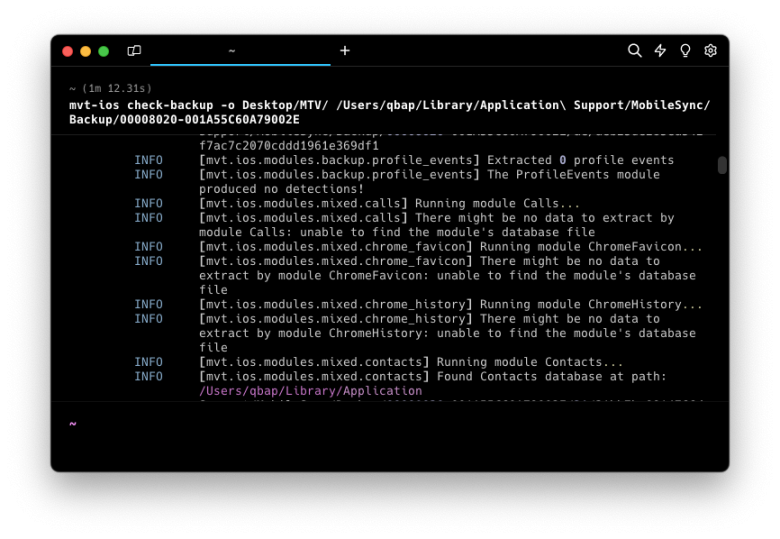

mvt-ios decrypt-backup -d $decrypted_backup_directory $backup_directory

mvt-ios check-backup -o $mvt_output_directory $decrypted_backup_directory