Comment décrypter une sauvegarde iOS à l'aide de pyiosbackup

Par défaut, les sauvegardes locales de l'iPhone ne sont pas chiffrées, bien qu'il soit fortement recommandé de l'activer pour une sécurité renforcée. Lorsque le chiffrement est activé, l'accès à ces sauvegardes nécessite un mot de passe. Grâce à des outils tels que pyiosbackup, les utilisateurs peuvent facilement déchiffrer des sauvegardes iOS entières ou sélectionner des fichiers spécifiques. Cet outil est compatible avec Linux, macOS et Windows et offre des données complètes sur votre iPhone.

Avant de chiffrer une sauvegarde iOS, il est nécessaire d'en créer une. Plusieurs méthodes permettent d'y parvenir. Vous pouvez utiliser iTunes et Fichiers, ou des outils tels que idevicebackup2 ou pymobiledevice3. Ces derniers sont des utilitaires en ligne de commande exécutables sur toutes les principales plateformes de bureau. pyiosbackup ne peut déchiffrer qu'une sauvegarde existante.

Qu'est-ce que pyiosbackup ?

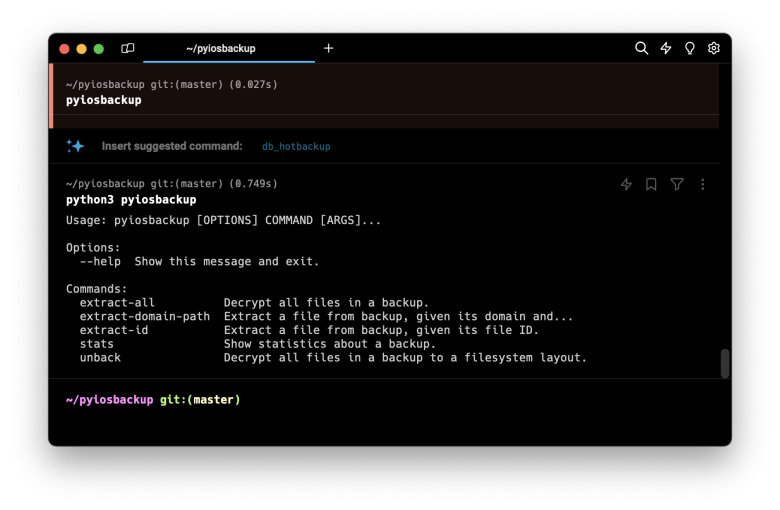

pyiosbackup est un utilitaire conçu pour déchiffrer les sauvegardes iPhone . Parmi ses fonctionnalités, on trouve la possibilité de déchiffrer tous les fichiers d'une sauvegarde, d'extraire des fichiers spécifiques en fonction de leur domaine et de leur identifiant, d'afficher des statistiques sur une sauvegarde et de déchiffrer tous les fichiers selon une structure de système de fichiers. L'utilisation de pyiosbackup est simple et permet aux utilisateurs de créer facilement leurs scripts.

Les sauvegardes déchiffrées servent à diverses fins, notamment la récupération et l'analyse de sécurité des composants installés, des fichiers journaux, etc. Les sauvegardes chiffrées, avec mot de passe, contiennent notamment des enregistrements précieux supplémentaires, inaccessibles dans leurs versions non chiffrées.

Ces données comprennent des données cruciales telles que l'historique et l'état de Safari, ainsi que d'autres informations pertinentes, améliorant considérablement les informations forensiques recueillies pour l'analyse. Mobile Verification Toolkit (MVT) est un autre outil facilitant le déchiffrement des sauvegardes iOS. Cet utilitaire en ligne de commande permet également de déchiffrer les sauvegardes iOS protégées par mot de passe.

Comment installer pyiosbackup

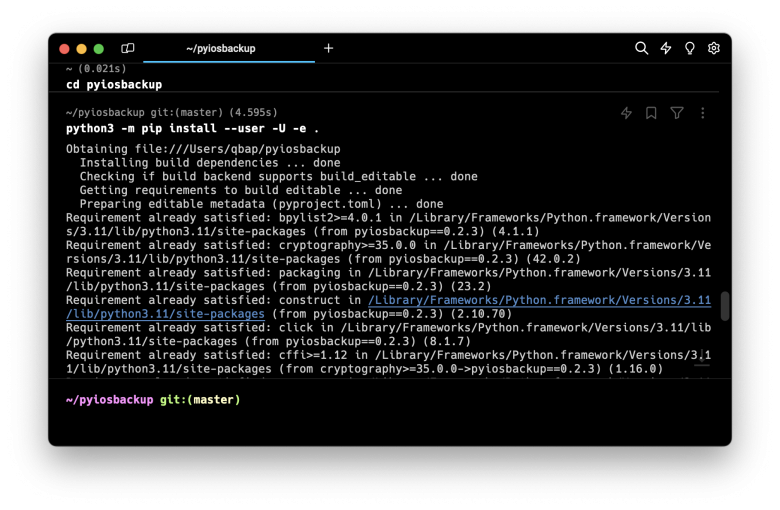

Bien que pyiosbackup puisse être installé directement via le gestionnaire de paquets Pip pour les paquets Python, il est recommandé de l'installer directement depuis ses sources pour une compatibilité optimale. Suivez les étapes ci-dessous pour installer pyiosbackup :

Étape 1. Ouvrez l’application terminal et clonez le référentiel GitHub officiel.

git clone https://github.com/matan1008/pyiosbackupÉtape 2. Exécutez la commande pour accéder au dossier.

cd pyiosbackupÉtape 3. Utilisez python pip pour installer pyiosbackup à partir des sources.

python3 -m pip install --user -U -e .

Comment décrypter une sauvegarde iOS à l'aide de pyiosbackup

Une fois pyiosbackup installé sur votre ordinateur, vous pouvez commencer à déchiffrer vos sauvegardes iOS. Plusieurs options sont disponibles, notamment l'extraction complète des fichiers, l'extraction d'un seul fichier ou l'extraction par identifiant. pyiosbackup pouvant également être utilisé comme bibliothèque, vous pouvez facilement créer des scripts Python pour effectuer diverses tâches, comme le chiffrement par force brute de mots de passe à l'aide d'un dictionnaire, l'extraction de fichiers spécifiques pour analyse, etc.

Après avoir créé la sauvegarde, vous pouvez la décrypter :

pyiosbackup extract-all $BACKUP_FOLDER -p 1234 --target decryptedVous pouvez également extraire des fichiers uniques par leur domaine et leur chemin relatif :

pyiosbackup extract-domain-path $BACKUP_FOLDER RootDomain Library/Preferences/com.apple.backupd.plist -p 1234Ou par leur ID de fichier en utilisant la commande suivante avec les options :

pyiosbackup extract-id $BACKUP_FOLDER a1v323a132dd9caDw4a6d8b44dA7c8049xx1adxf12 -p 1234Vous pouvez également imprimer certaines métadonnées sur la sauvegarde :

pyiosbackup stats $BACKUP_FOLDER -p 1234Force brute pour saisir le mot de passe de sauvegarde iOS

Grâce à un script Python, vous pouvez exploiter pyiosbackup pour mener des attaques par force brute sur les mots de passe de sauvegarde iOS. Ce script lit systématiquement les mots de passe du fichier texte, en essayant de les saisir jusqu'à ce qu'une authentification soit réussie ou que la fin du fichier soit atteinte.

from pyiosbackup import Backup def test_passwords(backup_path, password_file): with open(password_file, 'r') as f: passwords = f.readlines() for password in passwords: password = password.strip() # Remove any leading/trailing whitespace or newline characters print(f"Testing password: {password}") try: backup = Backup.from_path(backup_path, password) for file in backup.iter_files(): print(file.filename) print(file.last_modified) print("Password successfully authenticated!") return # Exit the function if password is correct except Exception as e: print(f"Failed to authenticate with password: {password}. Error: {e}") print("All passwords failed.") backup_path = 'BACKUP_PATH' password_file = 'PASSWORD_FILE.txt' # Change this to the path of your password file test_passwords(backup_path, password_file)Commandes disponibles

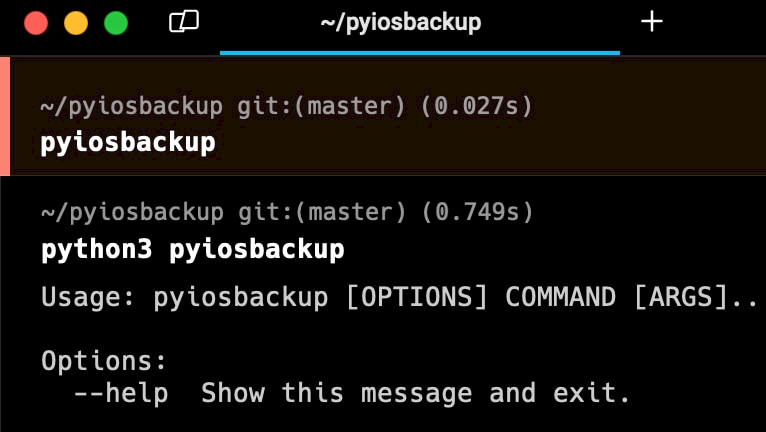

python3 pyiosbackup Usage: pyiosbackup [OPTIONS] COMMAND [ARGS]... Options: --help Show this message and exit. Commands: extract-all Decrypt all files in a backup. extract-domain-path Extract a file from backup, given its domain and... extract-id Extract a file from backup, given its file ID. stats Show statistics about a backup. unback Decrypt all files in a backup to a filesystem layout. p Password for decryption (-p 1234)