So entschlüsseln Sie iOS-Backups mit pyiosbackup

Standardmäßig sind lokale iPhone-Backups nicht verschlüsselt. Es wird jedoch dringend empfohlen, die Verschlüsselung für mehr Sicherheit zu aktivieren. Bei aktivierter Verschlüsselung ist für den Zugriff auf diese Backups ein Passwort erforderlich. Mit Tools wie pyiosbackup können Nutzer bequem ganze iOS-Backups entschlüsseln oder bestimmte Dateien auswählen. Dieses Tool ist mit Linux, macOS und Windows kompatibel und bietet umfassende Daten zu Ihrem iPhone.

Bevor Sie ein iOS-Backup verschlüsseln, müssen Sie eines erstellen. Dafür gibt es verschiedene Methoden. Sie können iTunes und Dateien verwenden oder Tools wie idevicebackup2 oder pymobiledevice3 einsetzen. Letztere sind Kommandozeilenprogramme, die auf allen gängigen Desktop-Plattformen ausgeführt werden können. pyiosbackup kann nur ein vorhandenes Backup entschlüsseln.

Was ist pyiosbackup?

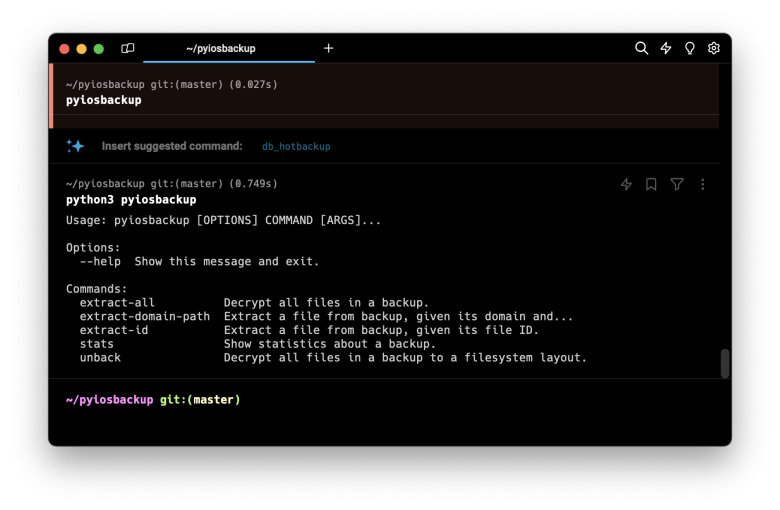

pyiosbackup ist ein Dienstprogramm zum Entschlüsseln von iPhone-Backups . Zu den Funktionen von pyiosbackup gehört die Möglichkeit, alle Dateien eines Backups zu entschlüsseln, bestimmte Dateien anhand ihrer Domäne und Datei-ID zu extrahieren, Statistiken zum Backup anzuzeigen und alle Dateien in ein Dateisystemlayout zu entschlüsseln. Die Nutzung von pyiosbackup ist unkompliziert und ermöglicht die einfache Erstellung eigener Skripte.

Entschlüsselte Backups dienen verschiedenen Zwecken, darunter der Wiederherstellung und Sicherheitsanalyse installierter Komponenten, Protokolldateien und mehr. Insbesondere verschlüsselte Backups mit Passwort enthalten zusätzliche wertvolle Datensätze, die in unverschlüsselten Backups nicht verfügbar sind.

Diese umfassen wichtige Daten wie den Safari-Verlauf, den Safari-Status und andere relevante Informationen und verbessern die forensischen Erkenntnisse für die Analyse erheblich. Ein weiteres Tool zur Entschlüsselung von iOS-Backups ist das Mobile Verification Toolkit (MVT). Dieses Befehlszeilenprogramm bietet auch eine Funktion zum Entschlüsseln passwortgeschützter iOS-Backups.

So installieren Sie pyiosbackup

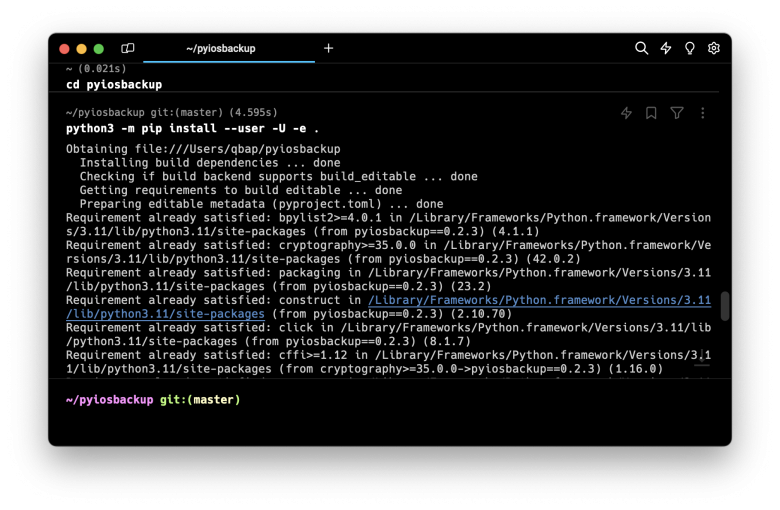

Obwohl pyiosbackup direkt über den pip-Paketmanager für Python-Pakete installiert werden kann, wird für optimale Kompatibilität empfohlen, das Dienstprogramm direkt aus den Quellen zu installieren. Führen Sie die folgenden Schritte aus, um pyiosbackup zu installieren:

Schritt 1. Öffnen Sie die Terminal-App und klonen Sie das offizielle GitHub-Repository.

git clone https://github.com/matan1008/pyiosbackupSchritt 2. Führen Sie den Befehl aus, um den Ordner aufzurufen.

cd pyiosbackupSchritt 3. Verwenden Sie Python Pip, um pyiosbackup aus den Quellen zu installieren.

python3 -m pip install --user -U -e .

So entschlüsseln Sie iOS-Backups mit pyiosbackup

Sobald pyiosbackup auf Ihrem Desktop installiert ist, können Sie mit der Entschlüsselung von iOS-Backups beginnen. Es stehen verschiedene Optionen zur Verfügung, darunter die vollständige Extraktion von Dateien, die Extraktion einzelner Dateien oder die Extraktion nach ID. Da pyiosbackup auch als Bibliothek genutzt werden kann, können Sie mühelos Python-Skripte für verschiedene Aufgaben erstellen, z. B. das Brute-Forcing von Verschlüsselungspasswörtern mithilfe eines Wörterbuchs, das Extrahieren bestimmter Dateien zur Analyse und vieles mehr.

Nachdem Sie das Backup erstellt haben, können Sie es entschlüsseln:

pyiosbackup extract-all $BACKUP_FOLDER -p 1234 --target decryptedSie können einzelne Dateien auch anhand ihrer Domäne und ihres relativen Pfads extrahieren:

pyiosbackup extract-domain-path $BACKUP_FOLDER RootDomain Library/Preferences/com.apple.backupd.plist -p 1234Oder über ihre Datei-ID mit dem folgenden Befehl mit Optionen:

pyiosbackup extract-id $BACKUP_FOLDER a1v323a132dd9caDw4a6d8b44dA7c8049xx1adxf12 -p 1234Sie können auch einige Metadaten zum Backup ausdrucken:

pyiosbackup stats $BACKUP_FOLDER -p 1234Brute-Force-Angriff auf das iOS-Backup-Passwort

Mit einem Python-Skript können Sie pyiosbackup nutzen, um Brute-Force-Angriffe auf iOS-Backup-Passwörter durchzuführen. Das Skript liest systematisch Passwörter aus der Textdatei und probiert jedes einzelne aus, bis eine erfolgreiche Authentifizierung erfolgt oder das Ende der Datei erreicht ist.

from pyiosbackup import Backup def test_passwords(backup_path, password_file): with open(password_file, 'r') as f: passwords = f.readlines() for password in passwords: password = password.strip() # Remove any leading/trailing whitespace or newline characters print(f"Testing password: {password}") try: backup = Backup.from_path(backup_path, password) for file in backup.iter_files(): print(file.filename) print(file.last_modified) print("Password successfully authenticated!") return # Exit the function if password is correct except Exception as e: print(f"Failed to authenticate with password: {password}. Error: {e}") print("All passwords failed.") backup_path = 'BACKUP_PATH' password_file = 'PASSWORD_FILE.txt' # Change this to the path of your password file test_passwords(backup_path, password_file)Verfügbare Befehle

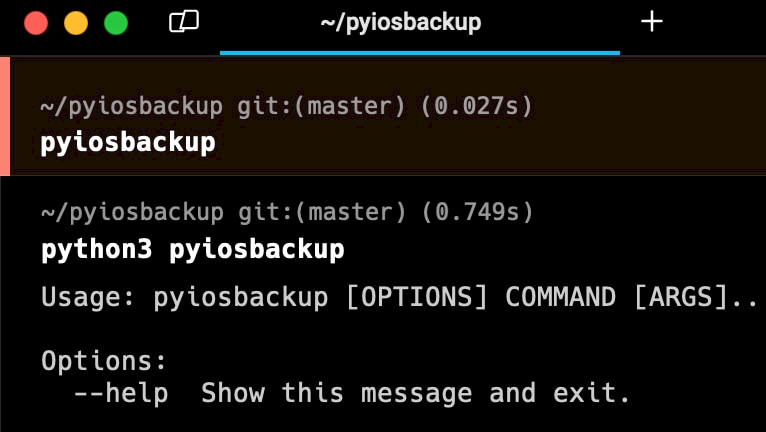

python3 pyiosbackup Usage: pyiosbackup [OPTIONS] COMMAND [ARGS]... Options: --help Show this message and exit. Commands: extract-all Decrypt all files in a backup. extract-domain-path Extract a file from backup, given its domain and... extract-id Extract a file from backup, given its file ID. stats Show statistics about a backup. unback Decrypt all files in a backup to a filesystem layout. p Password for decryption (-p 1234)